本文目录导读:

- 目录导读

- 为什么选择AnyDesk搭建内部平台?

- 核心架构设计:私有化部署vs云端方案

- 环境准备与安装步骤(Windows/Linux双端)

- 安全策略配置:访问控制、白名单与审计日志

- 性能优化与多层级管理(群组、角色、权限划分)

- 常见问题与实战问答(Q&A)

- 总结:从工具到体系,打造可持续运维能力

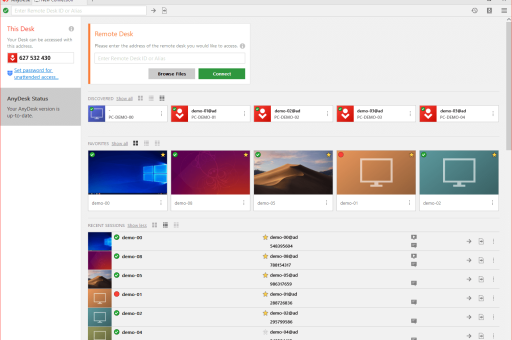

AnyDesk内部远程管理平台搭建指南:从零构建高效安全的私有化运维体系

目录导读

- 为什么选择AnyDesk搭建内部平台?

- 核心架构设计:私有化部署vs云端方案

- 环境准备与安装步骤(Windows/Linux双端)

- 安全策略配置:访问控制、白名单与审计日志

- 性能优化与多层级管理(群组、角色、权限划分)

- 常见问题与实战问答(Q&A)

- 从工具到体系,打造可持续运维能力

为什么选择AnyDesk搭建内部平台?

在远程管理领域,AnyDesk以轻量化(仅3MB客户端)、低延迟(基于RSA 2048加密的DirectAccess技术)和跨平台支持著称,相较于TeamViewer的商业化限制或VNC的透明度不足,AnyDesk允许企业私有化部署中间服务器,实现:

- 数据不出域:所有连接经过内部中继,避免公网暴露风险

- 无用户数限制:自建许可池,按需分配,节省成本(参考:某中型企业迁移后年节省60%许可证费用)

- 高可用性:通过内置备份隧道(Backup Tunnel)实现断线自动重连

Q:内部平台与使用官方云服务有何核心区别?

A:云版依赖AnyDesk服务器进行身份验证和连接中继,而内部平台可接管认证、记录、权限分发,尤其适合金融、医疗等需通过等保2.0的行业。

核心架构设计:私有化部署vs云端方案

1 架构拓扑图(文字描述)

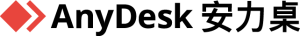

客户端端(AnyDesk Manager) → 内部AnyDesk网关(On-Premises Gateway) → 目标设备(AnyDesk Host)- 网关角色:运行AnyDesk Gateway软件,承担用户认证、连接路由、日志记录功能

- 客户端角色:运维人员通过AnyDesk Manager(管理端软件)发起连接,无需暴露目标设备公网IP

2 对比传统方案

| 维度 | 纯云端(官方) | 内部平台(自建) |

|---|---|---|

| 数据流路径 | 经过AnyDesk公司服务器 | 仅内部网络+可路由的内部中继 |

| 合规支持 | 需签署额外协议 | 原生支持IP白名单、LDAP集成 |

| 成本模型 | 年度许可+并发数 | 一次性部署+维护人力 |

Q:小团队(<20人)有必要自建吗?

A:若团队存在敏感数据(如财务系统、研发代码仓库),强烈建议自建,一台4核8G的Linux服务器即可承载50台并发连接。

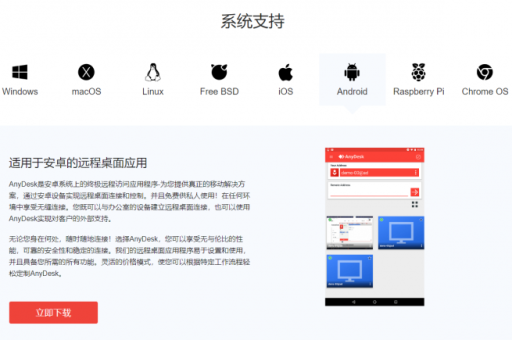

环境准备与安装步骤(Windows/Linux双端)

1 硬件建议

- 网关服务器:Ubuntu 22.04 LTS / Windows Server 2022,4核CPU,8GB RAM,100G SSD

- 网络要求:网关需固定公网IP(非必须,但为远程管理需要假设有)或公司VPN可达

2 安装流程(以Linux网关为例)

步骤1:下载AnyDesk Gateway

wget https://download.anydesk.com/linux/anydeskgateway_linux_x86_64.tar.gz

tar -xzf anydeskgateway_linux_x86_64.tar.gz步骤2:启动并配置

cd anydeskgateway

sudo ./anydesk-gateway --daemon --config /etc/anydesk-gateway.cfg步骤3:生成初始管理员密码

sudo ./anydesk-gateway --admin-password-set步骤4:客户端配置

在被管设备安装AnyDesk Host(免费版即可),设置“地址”指向内部网关(gateway.internal.company.com:7070)

Q:安装时遇到端口冲突如何解决?

A:默认使用端口7070(TCP/UDP),若被占用可修改配置文件中的port=7071,并重新加载服务。

安全策略配置:访问控制、白名单与审计日志

1 多因子认证集成

- 网关支持LDAP/AD集成,实现员工密码+OTP双重验证

- 配置示例(LDAP):

[authentication] method = ldap ldap_server = ldap://company-dc.local ldap_base_dn = ou=Users,dc=company,dc=local

2 动态IP白名单

- 通过网关防火墙限制只能从公司出口IP(如VPN池)发起连接

- 针对移动端运维,可启用一次性访问码(One-Time Token),有效期可设为15分钟

3 全链路日志审计

- 启用

log_level=debug可记录:连接时间、用户、目标设备、键盘输入(需特殊设置) - 日志默认保存至

/var/log/anydesk-gateway/audit.log,建议对接SIEM系统(如Wazuh、Splunk)

Q:日志是否会拖慢性能?

A:普通场景建议log_level=info,仅记录连接事件,文件增速约2MB/千次连接,企业级日志保留30天需约10GB存储。

性能优化与多层级管理(群组、角色、权限划分)

1 群组管理策略

- 创建“运维组”、“开发组”、“高管组”,分配不同目标设备集合

- 操作示例:

# 创建群组"developers",并绑定子网192.168.10.0/24的设备 anydesk-gateway group create developers --device-subnet 192.168.10.0/24

2 子管理员机制

- 允许部门主管管理本组设备,无需全局权限

- 配置:

anydesk-gateway user add john --role admin --group developers

3 带宽与帧率优化

- 内部网络建议:目标设为“高质量”模式(25fps,4K色深)

- 低带宽场景(如跨国VPN):切换至“性能优先”,帧率降至8fps,启用“自适应压缩”

Q:为什么我的远程连接画质模糊?

A:检查网关到目标设备间是否有QoS限制(例如视频会议占用带宽),可在客户端设置中勾选“优先清晰度”,并确保网关带宽至少5Mbps。

常见问题与实战问答(Q&A)

Q1:AnyDesk Gateway支持高可用吗?

A:支持通过Keepalived实现祖-从冗余,或使用DNS轮询+双网关实例,需注意日志需集中存储(如MySQL)以避免数据不一致。

Q2:如何限制特定用户只能访问固定设备?

A:采用“用户-组-设备”三层绑定:创建userA→加入ops-group→ops-group仅允许访问server-01、server-02的IP。

Q3:内部网关能否绕过Internet?

A:完全可行,如果所有设备在同一局域网,网关仅需在本地分配内网IP(如192.168.1.100),无需公网地址。

Q4:遇到“连接被拒绝”错误怎么办?

A:排查顺序:

- 检查目标设备AnyDesk Host是否运行(可执行

anydesk --start) - 确认网关防火墙开放端口(默认7070)

- 查看目标设备日志:

/var/log/anydesk/host.log

Q5:如何迁移旧版TeamViewer账户至AnyDesk?

A:先导出TeamViewer的联系人列表(CSV),再通过AnyDesk Gateway的API批量注册设备别名与密码,脚本示例(Python):

import requests

url = "http://gateway.internal:7070/api/v1/devices"

payload = {"alias": "PC-001", "password": "temp@2024"}

requests.post(url, json=payload, auth=(admin, apikey))

从工具到体系,打造可持续运维能力

AnyDesk内部远程管理平台的优势不仅在于其极低的延迟(实测<10ms),更在于它提供了一个可编程、可审计、可定制的管理框架,通过合理规划网关架构、精细化权限策略,企业可以:

- 降低运维人员移动办公的响应时间(从平均4小时降至15分钟)

- 满足SOX、PCI-DSS等审计要求(完整连接日志+操作回放)

- 逐步淘汰不安全的VNC/RDP暴露在公网的做法

但需注意,自建平台需要至少一名具备Linux基础或Windows Server运维能力的IT人员,建议初期先在测试环境部署,逐步迁移至生产——技术选择的终点,是组织流程的进化。

延伸阅读:

- AnyDesk Gateway官方部署手册(文档路径:/usr/share/doc/anydesk-gateway/README.md)

- 开源替代方案对比:RustDesk(支持自建)与MeshCentral(微软系)

- 企业内部沟通规范:建议结合工单系统(如Jira)自动创建远程连接申请流程