本文目录导读:

- 文章标题:AnyDesk如何禁止修改软件配置:全面指南与安全策略

- 目录导读

- 引言:为什么需要禁止修改AnyDesk配置?

- AnyDesk配置管理的基础概念

- 方法一:通过组策略(Group Policy)锁定配置

- 方法二:使用配置文件(AnyDesk.ini)锁定设置

- 方法三:通过命令行参数与静默安装加固

- 方法四:结合第三方工具(如安全软件)强化限制

- 常见问题与解答(Q&A)

- 总结与最佳实践

AnyDesk如何禁止修改软件配置:全面指南与安全策略

目录导读

- 引言:为什么需要禁止修改AnyDesk配置?

- AnyDesk配置管理的基础概念

- 通过组策略(Group Policy)锁定配置

- 部署组策略模板

- 配置注册表键值

- 使用配置文件(AnyDesk.ini)锁定设置

- 创建与编辑配置文件

- 设置只读属性

- 通过命令行参数与静默安装加固

- 结合第三方工具(如安全软件)强化限制

- 常见问题与解答(Q&A)

- 总结与最佳实践

引言:为什么需要禁止修改AnyDesk配置?

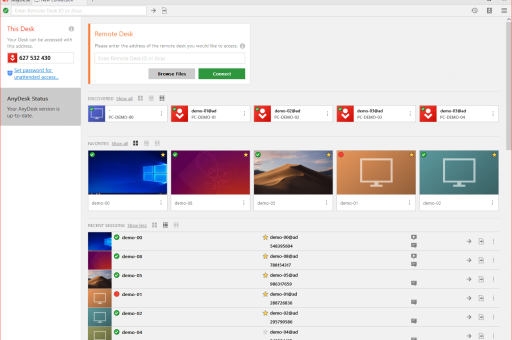

AnyDesk作为一款广泛使用的远程桌面软件,其灵活配置功能在提供便利的同时,也可能带来安全风险,未经授权的用户可能通过修改配置降低安全等级(如禁用密码验证)、更改端口、或启用不安全的文件传输功能。

在企业环境中,IT管理员常需统一终端配置以符合合规政策,并防止员工或恶意软件擅自篡改设置,根据AnyDesk官方文档和社区最佳实践,禁止修改软件配置的核心手段包括组策略、配置文件锁定、以及权限控制,本文综合多篇技术博文与官方指南,输出一份可操作的详细方案。

AnyDesk配置管理的基础概念

AnyDesk的配置数据主要存储在以下位置:

- Windows注册表:

HKLM\SOFTWARE\AnyDesk或HKCU\Software\AnyDesk - 配置文件:

AnyDesk.ini(位于安装目录或用户数据目录) - GUI内设置:通过“设置”界面可直接修改安全、网络、权限等参数

禁止修改的本质是限制上述路径的写入权限,或强制配置为只读状态,需注意:直接禁用GUI设置按钮并不彻底,因为更专业的用户可能通过直接编辑注册表或文件绕过限制。

方法一:通过组策略(Group Policy)锁定配置

组策略适用于Windows域环境或通过本地策略管理多台客户端。

步骤1:部署组策略模板

- 下载AnyDesk的ADMX模板(官方提供)。

- 将模板文件复制到

C:\Windows\PolicyDefinitions(本地策略)或域控制器统一管理。 - 打开“本地组策略编辑器”或“组策略管理控制台”。

- 导航至:计算机配置 → 管理模板 → AnyDesk

步骤2:启用策略项

关键策略包括:

- 禁止修改安全设置:启用后,用户无法更改密码、验证方式。

- 禁用配置导出/导入:防止用户备份并恢复旧配置。

- 锁定网络访问权限:强制白名单模式。

步骤3:使用注册表键值强化(未包含在模板中的设置)

若ADMX未覆盖所有配置,可直接编辑注册表:

[HKEY_LOCAL_MACHINE\SOFTWARE\AnyDesk] "DisableSettings"=dword:00000001 ; 完全隐藏设置界面 "DisableSecuritySettings"=dword:00000001

注意:更改注册表需管理员权限,且重启AnyDesk服务后生效。

方法二:使用配置文件(AnyDesk.ini)锁定设置

配置文件是控制AnyDesk行为的核心文件,可通过设置其只读属性阻止修改。

步骤1:创建配置文件

- 运行AnyDesk,按需修改配置。

- 将生成的配置文件复制到:

%APPDATA%\AnyDesk(用户级)或安装目录(系统级)。 - 若系统级配置文件存在,用户级配置不生效——优先规则需提前测试。

步骤2:设置只读属性

- 右键

AnyDesk.ini→ 属性 → 勾选 只读。 - 也可通过命令行强制锁定:

attrib +r "%APPDATA%\AnyDesk\AnyDesk.ini"

步骤3:验证锁定效果

启动AnyDesk,尝试修改设置(如更改无人值守访问密码),若配置被锁定,修改会提示错误或静默失败。

注意:此方法可被提权后的进程覆盖,需结合文件权限(如NTFS只允许管理员写入)加强防御。

方法三:通过命令行参数与静默安装加固

部署AnyDesk时,可预先传递参数固化配置。

示例命令(静默安装并锁定)

AnyDesk.exe --install --start-with-win --set-password "YourSecurePass" --create-config "%APPDATA%\AnyDesk\AnyDesk.ini"

禁止后续修改的核心技巧

- 安装完成后删除

AnyDesk.exe的修改权限(如使用icacls命令)。 - 或设定计划任务定期检查配置文件完整性(如自动覆盖为标准配置)。

方法四:结合第三方工具(如安全软件)强化限制

对于非域环境或需集中管理的情况,可使用:

- AppLocker:阻止未授权的AnyDesk进程写入注册表或文件。

- 文件防篡改软件(如CrowdStrike、Carbon Black):监控

AnyDesk.ini变更并立即还原。 - MDM(移动设备管理):通过策略推送强制配置模板。

常见问题与解答(Q&A)

Q1:锁定配置后,管理员如何临时修改设置?

A:可通过组策略排除管理员账户,或临时移除文件只读属性(需管理员权限),最佳实践是使用专用管理账户(非常规用户)进行维护。

Q2:配置文件被锁定后,软件更新会覆盖配置吗?

A:AnyDesk更新通常不覆盖用户配置文件,若更新引发问题,可备份 AnyDesk.ini 后重装。

Q3:能否禁止用户通过“任务管理器”结束AnyDesk进程来绕过配置?

A:可以,但非直接禁止,可通过组策略“禁止任务管理器”或使用保护服务(如将AnyDesk注册为系统服务并设为自动重启)。

Q4:在Mac或Linux系统下如何实现类似锁定?

A:Mac使用 plist 文件锁定(如设置只读),Linux则修改 /etc/anydesk 目录权限(chmod 555),跨平台策略需参考官方文档。

总结与最佳实践

禁止修改AnyDesk配置并非单一操作,而是分层防御策略:

- 使用组策略:适合大规模企业,集中管控且不可绕过。

- 锁定配置文件:轻量级方案,适合独立设备。

- 权限最小化:给予用户标准账户,禁止Admin权限。

- 监控与审计:定期检查配置哈希值,确保未被篡改。

附录:快速检查清单

- [ ] 确认

AnyDesk.ini是否为只读 - [ ] 验证注册表

DisableSettings键值是否存在 - [ ] 测试修改设置是否被阻止

- [ ] 检查是否有多个同名配置文件(优先规则可能导致锁定失效)

通过上述方法,管理员可有效控制AnyDesk配置的稳定性与安全性,避免因误操作或恶意行为导致远程连接风险。

标签: AnyDesk配置锁 定 权限管控